MS Windows Update-Service und WSUS

Siehe auch Windows Update funktioniert nicht

- WSUS überprüfen: wsusutil checkhealth

- WSUS Reset: wsusutil reset

• Windows Updates per Powershell verteilen:

https://www.powershellgallery.com/packages/PSWindowsUpdate/

"Updatepause für 7 Tage" läßt sich bis zu 5x drücken und erreicht max. 35 Tage.

WSUS-Client UsoClient (Win10/Server2019):

Microsoft hat WUAUCLT still gelegt und dafür UsoClient eingeführt.

USO ist die Abkürzung für „Update Orchestrator Service“ und ist der Dienst UsoSVC (Update Orchestrator Service) zum Verwalten der Windows Updates.

usoclient StartScan

usoclient StartDownload - startet den Download

usoclient StartInstall - startet Installation

usoclient RestartDevice - PC Neustart

Der Befehl „usoclient StartScan“ hat noch den Nebeneffekt, dass er einen evtl. vorhandenen WSUS Server über den aktuellen Patchstand der Windows Updates informiert und dieser dann gleich die korrekte Zahl anzeigt. Dies wurde vor Windows 10 mit dem Befehl „wuauclt /detectnow“ oder „wuauclt /resetauthorization /detectnow“ eingeleitet.

Update deinstallieren per CMD oder Powershell, falls die GUI scheitert:

wusa /uninstall /kb:4565503 /log:%homepath%\downdate.evtx

(Deinstalliert Update mit genannter KB)

Liste aller installierten Pakete inclusive Updates, Sprachpakete und einige Systemkomponenten:

dism /online /get-packages

Zeigt abgelöste Pakete mit Status "Abgelöst".

Beim Boot von Fremdsystem/WinPE:

dism /image:c:\ /get-packages /scratchdir:c:\

(c: ist das zu untersuchende Offline-Systemlaufwerk)

- Freeware

- Updates rückgängig machen

- Updates offline laden

- Updateinstallation deaktivieren / manuell steuern

WSUS geht nicht für Windows 10:

WSUS-Client WUAUCLT (alt):

wuauclt /detectnow: Windows Update prüft sofort, ob neue Updates vorliegen, ohne sich auf seinen Zwischenspeicher zu verlassen.

wuauclt /resetauthorization: Nur in Kombination mit einem Update-Server im lokalen Netz interessant. Bewirkt, dass die für die Auto-Updates zuständige Wuauclt.EXE die in einem Cookie gespeicherten Infos (z.Bsp. Gruppenmitgliedschaft) zurücksetzt und das Update erzwingt.

wuauclt /demoui: Testet, ob die Benachrichtigung über neue Downloads mit Hilfe des Symbols im Systray funktioniert.

wuauclt /ShowSettingsDialog: zeigt den Einstellungs-Dialog 'Automatische Updates' an.

wuauclt /reportnow - sendet Statusbericht an den WSUS.

Neue Clients: gpupdate /force und dann Wuauclt /reportnow /detectnow

WSUS Dual-Scan unterbinden

Windows 10 und Server 2016 laden per Default ihre Updates aus dem Internet, wenn der WSUS nicht verfügbar ist (Dual-Scan).

Damit verliert man die Kontrolle über die zu installierenden Updates.

Dual-Scan per GPO verbieten:

"Computerkonfiguration => Richtlinien => Administrative Vorlagen => Windows-Komponenten => Windows Update" Punkt ""Keine Richtlinien für Updaterückstellungen zulassen, durch die Windows Update überprüft wird" aktivieren

Dual-Scan per Registry verbieten:

Registry Path: HKEY_LOCAL_MACHINE\Software\Policies\Microsoft\Windows\WindowsUpdate

Value Name: DisableDualScan

Value Type: REG_DWORD

Values: 1 (Enabled) oder 0 (Disabled)

Befehl: reg add "HKLM\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate" /v DisableDualScan /t REG_DWORD /d 1 /f

Quelle: https://hope-this-helps.de/serendipity/archives/Windows-10-Server-2016-Client-bezieht-seine-Updates-direkt-von-WU-und-nicht-mehr-vom-WSUS-Dual-Scan-563.html

WSUS Server auf SSL umstellen:

- AD: Computerzertifikat erstellen und auf alle Clients ausrollen (siehe R&S Firewall und AD Zertifikate).

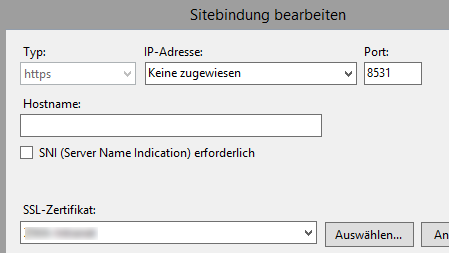

- IIS-Manager / WSUS-Site / Bindungen bearbeiten: HTTPS konfigurieren, Port, Zertifikat auswählen

- Gruppenrichtlinie: WSUS auf https: umstellen, Port 8531.

- ggf. SSL erzwingen: IIS-Manager / WSUS-Site / virtuelle Verzeichnisse (APIremoting30, ClientWebService, DSSAuthWebService, ServerSyncWebService, SimpleAuthWebService) wählen / SSL-Einstellungen: "SSL erforderlich" anhaken, Zertifikat ignorieren.

- CMD:

cd %ProgramFiles%\Update Services\Tools\

wsusutil.exe configuressl [FQDN-des-Servers] - Serverneustart, Test im Browser: https://[FQDN-des-Servers]:8531/selfupdate/wuident.cab, bei Erfolg wird Download der CAB angeboten.

Quelle: https://www.windowspro.de/wolfgang-sommergut/wsus-fuer-ssl-verbindung-konfigurieren

WSUS Import vom MS Update Katalog schlägt fehl (Server 2012R2 - 2019)

reg add HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319 /V SchUseStrongCrypto /T REG_DWORD /D 1

Danach Reboot.

Quelle: https://community.spiceworks.com/topic/2144162-import-to-wsus-fails-direct-import-from-ms-update-catalog?page=3

WSUS kann mit "Interne Windows-Datenbank" WID (C:\Windows\WID\Data\SUSDB.mdf) oder SQL-DB arbeiten.

Verbindung mit SQL Management Studio auf WSD: "\\.\pipe\MICROSOFT##WID\tsql\query".

WSUS Konfig steht in "HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Update Services\Server\Setup

Fehler: Updates lassen sich nicht freigeben

Nach Genehmigung der Updates erfolgt Fehlermeldung.

Lösung: Im ROOT-Verzeichnis des WSUS-Content- Laufwerkes und in /TEMP muß JEDER=Vollzugriff haben!

Dienste:

* WUASERV - Windows Update Service

* W3SVC - WWW-Publishingdienst

Links:

http://www.wintotal.de/updates-und-upgrades-unter-windows-10-im-griff/